Официальный релиз бета версии скрипта социальной сети - Social Engine 1.0 Beta от uCoz Support Team. Авторы: UST (uCoz Support Team), kipex, Minister, [da3m0n]. Описание: Многие видели социальные сети вроде Vkontakte или Odnoklassniki, и не раз задумывался, а почему у меня нет такой? Начинали делать такую на uCoz'е, так как денег на хостинг не было, и как то подумали что такое на этом хостинге не возможно. Стали копить денег на другой хостинг, либо вообще забросили эту идею. А мы вновь доказываем что uCoz довольно хороший и функциональный хостинг, на котором можно сделать даже социальную сеть! И мы дарим вам эту возможность вместе с новым скриптом от uCoz Support Team - Social Engine 1.0 Beta. P.S. На данный момент скрипт находится в стадии бета-тестрирования, и не очень популярен. Но со временем, мы постараемся это исправить. Оставайтесь с нами, и мы вновь будем радовать вас тем, что вам казалось полностью невозможным! Скачать: DepositFiles | RapidShare | LetitBit Внимание! Техническую поддержку Я не оказываю по данному скрипту.

За помощью обращаться Здесь и Здесь.

|

Здравствуйте! Сегодня вы научитесь ставить скаченный или сделанный

собственноручно шаблон. Установка шаблона очень проста, для етого нам

понадобиться: 1. Скаченный или сделанный собственноручно шаблон.

2. Сайт на который мы будем устанавливать.

3. Вход в админ панель.

Установка:

1. В скаченном шаблоне находим папку содержащую елементы шаблона, то есть картинки(обычно такие папки названы images, img).

2. Далее идем по такому пути Админ панель>>Файловый менеджер

3. В файловом менеджере создаем папку с таким же название как и в нашем

шаблоне в которой находятся елементы шаблона, они же картинки.

4. Создали, теперь загружаем все содержащие данной папки в нашу такую же папку в файловом менеджере.

5. Загрузили, теперь находим в нашем шаблоне файл с расширением .css или ето может быть текстовой файл с названием css.

6. Открываем данный файл, выделяем весь код и копируем его, потом заходим в Админ панель>>Управление дизайном>>Таблица стилей(CSS)

7. Удаляем весь код который мы имеем там, и вставляем полностью код из нашего шаблона.

8. Теперь жмем вкладку "Дизайн" в админ-баре, и выбираем там "Конструктор шаблонов".

9. Ищем в нашем шаблоне текстовый файл с названием Шаблон,Template,Main или другим, там находится главный код самого шаблона.

10. Открываем наш файл шаблона с помощью текстового редактора, выделяем весь код, копируем и вставляем его в наш открытый "Конструктор шаблонов".

11. Жмем кнопку "создать шаблоны", теперь заходим на сайт и радуемся новому шаблону. Все вопросы по установке писать в данной теме! © Урок написал Minister | © www.ucoz-help.3dn.ru - : Неофициальный форум помощи по системе uCoz : Копировать только с указанием автора и ссылки на данный форум!

|

В отличие от фишинга и хакинга, это, пожалуй, самый безобидный вариант потери контроля над сайтом. Не всегда, правда... В отличие от фишинга и хакинга, это, пожалуй, самый безобидный вариант потери контроля над сайтом. Не всегда, правда...

Вас никто не ломал, но вы забыли пароль. И логин… И вообще…

Что делать? Подтверждайте

мыло, на него все эти данные можно выслать (поговаривают, после

обновления все e-mail'ы будут проверяться, так что важным будет не

столько подтверждать, сколько не забывать про них). Если мыло все же

было не подтверждено, остается одна надежда – на отзывчивый саппорт.

Но, предупреждаю, доказать, что сайт ваш будет крайне непросто. Поэтому

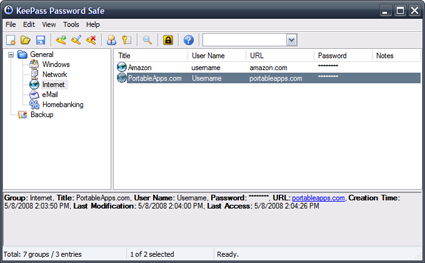

храните пароль, помните секретный ответ, записывайте логин, и не на

бумажку, а используйте менеджеры паролей - специальные программки,

предназначенные для хранения паролей в зашифрованном виде. (Например, KeePass Portable или eWallet).

Не лишним будет хранить где-нибудь на внешнем носителе

резервную копию зашифрованных паролей. А то писем типа: «У меня упала

винда и потерялись все пароли» наша служба поддержки хранит немало.

Второй вариант «склерозинга» - это когда вы сделали привязку к IP, а он

у вас взял и сменился. Всякое бывает – и провайдеры чудят и люди

переезжают. Такое можно сделать, если вы платите провайдеру за

выделенный IP и точно знаете, что он останется с вами. В случае, если

вы установили вход в панель только с одного IP, а он поменялся, то

помочь вам опять-таки сможет только саппорт. Пишите письма. Однако

совсем отказываться от привязки тоже не стоит - оставьте привязку к

подсети. НЕ МЕНЯЙТЕ НАСТРОЕК ЭТОЙ ФУНКЦИИ, ЕСЛИ ПЛОХО ПОНИМАЕТЕ, ЧТО ТАКОЕ СТАТИЧЕСКИЙ\ДИНАМИЧЕСКИЙ IP-АДРЕС И В КАКИХ СЛУЧАЯХ ОН МОЖЕТ ИЗМЕНЯТЬСЯ.

Совсем уж глупый вариант потери сайта, это когда вы, скажем, работали

над ним не покладая рук с компьютера в кабинете информатики, прозвенел

звонок и вы ушли. А сайт остался и ваша администраторская учетка тоже

осталась. А после вас за компьютер село юное дарование, которое тут же

воспользовалось подарком судьбы.  Так что относитесь бережно к своему Так что относитесь бережно к своему

творению и всегда выходите с сайта (т.е. разлогиньтесь как

администратор). Совет так же касается интернет-кафе, там вообще народ

ушлый сидит, не успеете себе кофе к компьютеру принести, как у вашего

сайта сменится руководство  Важно не нажать "запомнить пароль" на общедоступном компьютере. Важно не нажать "запомнить пароль" на общедоступном компьютере. Еще одним важным средством спасения сайта от напастей любого рода

может стать бэкап – резервная копия сайта. Делайте его хотя бы иногда и

копируйте себе на компьютер, лучше опять-таки на внешний носитель.

Береженого, что называется, бог бережет. Это вообще золотое правило - делать бэкап всего важного. Ну вот, на этом краткий ликбез по склерозингу можно считать

законченным, а в следующей статье подведем итоги и упорядочим все

полученные сведения. Источник: blog.ucoz.ru |

Надеюсь, что прочитав предыдущую статью цикла, вы уже не попадетесь

фишерам и сразу распознаете их подлые уловки. Поэтому сегодня

рассмотрим другую опасность.

Будем понимать под хакингом порчу (удаление, искажение информации,

получение доступа к администрированию и т.д.) вашего сайта

злоумышленником путем использования технических уязвимостей в системе.

(Уязвимость, сидящая на стуле по эту сторону экрана, была рассмотрена

нами в предыдущей части. :))

Против лома – нет приема, если нет другого лома. Так вот, товарищи,

против кода системы uCoz – лома нет! На данный момент не было

зафиксировано ни одного случая взлома системы путем, в котором хотя бы

косвенно не был виноват сам владелец сайта. И на это есть целый ряд

причин.

uCoz порой осуждают за закрытость кода. Но именно эта закрытость

позволяет системе быть такой безопасной. Именно поэтому не

зафиксировано еще ни одного взлома за счет уязвимостей в системе.

Быть может в коде системы и есть изъяны – идеальных систем не бывает,

но, не имея доступа к коду, их практически невозможно обнаружить.

Плюс за безопасностью системы следят разработчики и не расслабляются. В это же время хакерские форумы полны заявлениями «Я сломал юкоз!» и

рассказы о мифических уязвимостях системы скоро начнут соперничать с

мифами Древней Греции по объему.

Итак, парочку предлагаю развеять прямо сейчас! Миф-1 – брутфорс.

Кулхацкер садится и запускает программку, которая «долбится» по адресу

ваш-сайт.ru/admin подставляя все возможные варианты пароля. То есть

идет метод прямого перебора. Когда может сработать? Когда вы

пренебрегли простейшими правилами и пароль у вас типа «mama, 123qwe,

mypass». Тут и без программы можно было бы справиться! Почему не

сработает в остальных случаях? Потому что после 10 неправильных паролей

система заблокирует ip переборщика и отправит программу отдыхать на 5

минут, а весь её смысл как раз в непрерывной работе с бешенной

скоростью. Хакер успеет покрыться метровым слоем пыли, пока получит

шанс добраться до вашей панели при таком раскладе. Насчет количества символов в пароле. Есть такие любопытные цифры:

Полное время раскрытия криптофайла для частного случая (100000 паролей

в секунду; 36 символов в алфавите (латинские буквы + цифры)). .tableDate {font-size: 9pt; background: #FFFFFF;} .tableDate td {background: #DEF5FE;} .tableDate th {background: #B9DEEB;} | Знаков | Кол-во вариантов | Время перебора | | 1 | 36 | менее секунды | | 2 | 1296 | менее секунды | | 3 | 46656 | менее секунды | | 4 | 1679616 | 17 секунд | | 5 | 60466176 | 10 минут, 5 секунд | | 6 | 2176782336 | 6 часов, 2 минуты | | 7 | 78364164096 | 9 дней, 2 часа, 16 минут, 26 секунд | | 8 | 2.8211099x1012 | 10 месяцев, 23 дня, 52 минуты, 37 секунд | | 9 | 1.0155995x1014 | 32 года, 3 месяца, 7 дней, 12 часов, 11 минут | | 10 | 3.6561584x1015 | 1161 год, 8 месяцев, 26 дней, 18 часов, 33 минуты, 40 секунд | | 11 | 1.3162170x1017 | 41822 года, 7 месяцев, 20 дней, 6 часов, 44 минуты, 22 секунды | | 12 | 4.7383813x1018 | 1505614 лет, 11 месяцев, 30 дней, 1 час, 11 минут, 45 секунды | Так что, если в вашем пароле более 8 символов, подбор превращается в невыполнимую задачу. ПРИДУМЫВАЙТЕ СЛОЖНЫЕ ПАРОЛИ Миф-2 – куки*.

Так же особо талантливые пытаются красть пароли из cookies. Господа, не

утруждайтесь, мы не храним пароли в cookies, а только на сервере в

зашифрованном виде.

И если хакеры будут хвастаться, что сперли их у вас, (пусть и без

каких-то полезных сведений, но зато факт кражи на лицо!) то это уже

отдает фетишизмом. :) Миф-3 – XSS

Приведу цитату с одного хакерского форума: «Всё что вам нужно, иметь

права на добавление HTML кода в сообщении на форуме. В uCoz

администратор сам настраивает права для пользователей.Во многих случаях

даже рядовой пользователь может написать сообщение с встроеным HTML

кодом.»

О чем тут пишут?

Вы можете настроить на своем сайте права доступа так, что разрешите

определенным группам пользователей теоретически писать всякие

вредоносные коды на сайте.

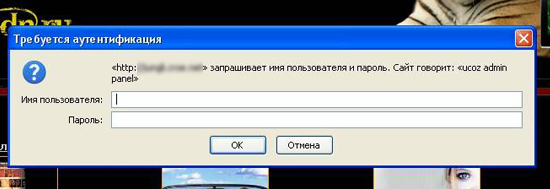

В этом случае вам могут, например, запостить код, выводящий окошко

авторизации на сайт. И тогда у всех, кто смотрит страничку, появляется

фальшивое окно браузера для ввода логина/пароля. Некоторые

несознательные личности туда вводят свои пароли.

На такой прием по невнимательности попадаются очень часто, поэтому не давайте прав на добавление HTML всем подряд. БУДЬТЕ ВНИМАТЕЛЬНЫ ПРИ УСТАНОВКЕ ПРАВ ПОЛЬЗОВАТЕЛЕЙ Трояны

Взломать сайт могут так же хакнув непосредственно ваш компьютер. Мы

вроде как следим за безопасностью наших компьютеров, но случается,

злобные вирусы прорывают оборону. И тырят наши пароли, в том числе от

наших сайтов, от наших любимых сайтов на uCoz. А после этого начинается

невозможность попасть в админку, исчезновение аккаунта и т.д.

Что делать? Предохраняться – обязательно антивирус со свежей базой или

Firewall. А лучше и то, и другое. И сайт целее – и прочие данные на

компьютере. Кто ломает?

Я мстю и мстя моя страшна: ломают ваши сайты в основном ваши же друзья

(быть может, в шутку, а быть может, это друзья перешедшие в разряд

врагов и решившие так насолить). Вряд ли кто-то из них раскошелится на

DDOS-атаку, а вот утащить пароль записанный на клочке бумаги и

спрятанный под клавиатурой – это всегда пожалуйста. Увы, нередки

межклановые распри – когда люди ходят по хакерским форумам и просят там

взломать соперника. Не спортивно это, товарищи!

А ведь как еще бывает? Завели вы один сайт на двоих, а потом

поссорились и давай соревноваться – один пишет, другой стирает.

Думаете, шучу? Знали бы вы, сколько подобных историй приходит в

саппорт. Вот пример такого письма:

-----------------------

Здравствуйте! Мы с Васей были друзья 4 года и сделали сайт у вас, а

потом этот **** взял и поменял все пароли, помогите, пожалуйста!

Петя.

-----------------------

Вам смешно? А вот Пете**, думаю, не очень… :) У САЙТА ДОЛЖЕН БЫТЬ ОДИН ВЛАДЕЛЕЦ. НЕ НАЗНАЧАЙТЕ АДМИНИСТРАТОРАМИ НЕПРОВЕРЕННЫХ ЛЮДЕЙ. *Ку́ки (от

англ. cookie — печенье) — небольшой фрагмент данных, созданный

веб-сервером и хранимый на компьютере пользователя в виде файла,

который веб-клиент (обычно веб-браузер) каждый раз пересылает

веб-серверу в HTTP-запросе при попытке открыть страницу

соответствующего сайта.

** Все имена изменены :) Источник: blog.ucoz.ru |

Данный пост я посвящаю тем, кто хочет никогда не иметь повода писать в теме «Если ваш сайт ВЗЛОМАЛИ... или УКРАЛИ пароль...» на форуме. Данный пост я посвящаю тем, кто хочет никогда не иметь повода писать в теме «Если ваш сайт ВЗЛОМАЛИ... или УКРАЛИ пароль...» на форуме.

Допустим, у вас случилась маленькая катастрофа: вы логинитесь, а вас не

логинит! Ваш сайт больше не хочет с вами знаться или пока еще признает

в вас хозяина, но неожиданно стал завешан голыми тетками, а в шапке

появилась надпись «Тут был Вася!».

Таким образом, мы с вами оказываемся в классической ситуации им. Герцена-Чернышевского «кто виноват и что делать?».

А виноваты в 99 процентах случаев наша лень, нежелание читать правила, невнимательность или доверчивость.

Условно разделим все неприятности, которые могут с вами приключиться на три типа:

Фишинг (phishing) – мошенничество, хакинг (hacking) – взлом системы путем недюжих познаний в программировании и склерозинг (sklerozing) – когда вы сами сделали все что могли: посеяли, забыли, спрятали бумажку с паролем в сейф с голодными мышами.

Затронутая тема настолько обширна, что это будет цикл статей. А пока предлагаю вашему вниманию часть первую - фишинг.

Технически взломать любой сайт непросто. Очень непросто. А сайт на

uCoz, вообще практически невозможно. (Сразу предупрежу, что об этом

подробнее будет во второй части.) Куда легче подобрать ключик к

владельцу сайта, хитростью выманив у него логин-пароль. Это вам,

господа, не хакинг «программист против программиста», это уже целый

социальный инжиниринг :) Под фишингом понимают интернет-мошенничество, целью которого является получение доступа к конфиденциальным данным пользователей.

На этот метод мы попадаемся как щучки на блесну. Им тоже казалось, что приманка настоящая и плавает сама по себе. Самый последний из виденных мною фишинговых сайтов имитировал вход

на сайт через админ-панель типа «ваш-сайт.ru/admin». Выглядел он вот

так:

И помимо логина-пароля выманивал секретные вопрос-ответ. Человека бывалого 100% смутил бы адрес сайта – он располагался на стороннем хостинге и его название сразу не внушало доверия. Но много ли надо новичку, чтоб попасться в сети? Да даже если бы такой сайт располагался на uCoz и имел адрес admin.ucoz.ru верить ему ни в коем случае нельзя! Ссылка на поддельный сайт располагалась в поддельном письме, в котором

от имени uCoz сообщалось о чистке в системе и необходимости вводить

логин-пароль. А теперь скажите мне во скольких местах (админки, FAQ-а

системы, главной страницы, правил и.т.д. до бесконечности…) написано,

что мы никогда не будем просить вас, наших пользователей, сообщать нам

логин, пароль и, боже упаси, девичью фамилию вашей матушки!? И что,

помогает? Как думаете, сколько человек ввели-таки свои данные? И кто

при этом виноват в том, что впоследствии их сайт был взломан? Этот

пример с письмом может считаться классикой выманивания.

Так же фишинг может содержать какое-то обещание. Например, “введите тут

ваш логин и пароль и получите 500 Mb на свой аккаунт". Надеюсь, вы

догадываетесь, что на самом деле получите в случае ввода? Пожалуйста, уведомляйте администрацию о подобных ресурсах, чтоб мы могли принимать меры. Бывают варианты и посложнее.

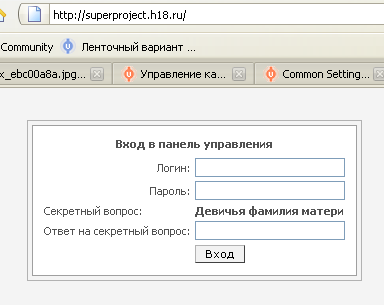

Вы никаких подозрительных писем не получали, ни по каким стремным

ссылкам не ходили, но при заходе на главную страницу сайта выскакивает

предложение авторизоваться, как вот тут:

То, что ничего туда ни в коем случае нельзя вводить, надеюсь, и так понятно! Но откуда эта красота?

А давайте-ка отмотаем время назад и вспомним, ни с кем вы случайно

баннерами не обменивались на днях? Никакие новые наборы смайликов на

сайт не подгружали? Вспомнили? А вот то-то же!

Если вы загрузили на сайт (через файловый менеджер) картинку, которая

на самом деле картинкой не является, а таит в себе вредоносный код – то

с нашего сервера он выполниться не сможет. Но если вы подгружаете

что-то со стороны (то есть просто ссылкой), то на сайте как раз может

выскочить вот такое окошко – результат работы скрипта. Подобная пакость может прятаться так же в импорте удаленного кода,

который вы сами (никто вас при этом за Редактор шаблонов не держал!

) вставили на сайт! Удаляйте быстро! БУДЬТЕ ВНИМАТЕЛЬНЕЕ - САЙТ НЕ МОЖЕТ ЗАПРАШИВАТЬ У ВАС ПАРОЛЬ ОТ АДМИН ПАНЕЛИ!!!

Еще один вариант, это если вам в аську вдруг постучалась темная

личность, представилась Selen'ой, Kron’ом или Kurt'ом и в процессе

разговора (пока вы ошалели от такого внимания) ненавязчиво так

интересуется: «Да, кстати, мил человек, а какой у тебя логин-пароль?».

Совет – удаляйте такой контакт сразу. Дамы и господа! Вот делать

администрации больше нечего как по аське с вами общаться на подобные

темы!

БУДЬТЕ ВНИМАТЕЛЬНЕЕ - АДМИНИСТРАЦИЯ НЕ МОЖЕТ ЗАПРАШИВАТЬ У ВАС ПАРОЛЬ ОТ АДМИН ПАНЕЛИ!!! Автор: Meddy Источник: blog.ucoz.ru |

|